Les périphériques connectés (IoT), c’est bien, il y en a de plus en plus sur le marché. Mais on ne parle pas assez de l’aspect de cybersécurité lié à leur utilisation. Ce n’est pas le sujet, mais je trouve que nous pouvons mettre en place des mesures pour nous protéger un minimum. Voici quelques observations que j’ai faites lors de l’installation d’un Google Nest Mini sur mon réseau.

Environnement

J’ai décidé d’héberger tous mes appareils IoT sur un VLAN avec un SSID dédié.

Je peux ainsi contrôler le trafic qui circule hors de ce réseau.

Cela demande un peu de configuration et de tests pour la mise en place, mais c’est pour moi essentiel à partir du moment où l’on n’a pas une entière confiance dans le produit.

Règle sortante

À la base, j’ai juste autorisé le Nest à joindre Internet en UDP et TCP uniquement.

Et j’ai remarqué que ça ne suffit pas, j’avais des déconnexions très régulièrement. En regardant les logs du firewall, je me suis aperçu que le Nest a aussi besoin d’IGMP vers le firewall.

Et il est également possible que les ouvertures changent dans le futur.

Pour faire communiquer les équipements (Chromecast, Nest, …) d’un réseau à un autre, il faudra aussi un mDNS opérationnel. Avahi fait bien le job.

L’ouverture des ports 5353 entre nos VLAN sera nécessaire.

DNS

En analysant le trafic, je me suis également aperçu que le Nest contacte directement les DNS de Google (8.8.8.8 & 8.8.4.4). Alors que ce ne sont pas des paramètres que j’ai renseignés. En effet, il est censé utiliser Pi-hole en tant que DNS (données fournies par mon DHCP). Apparemment, le Nest n’en tient pas compte et les DNS 8.8.8.8 et 8.8.4.4 sont hardcodés dans son petit système.

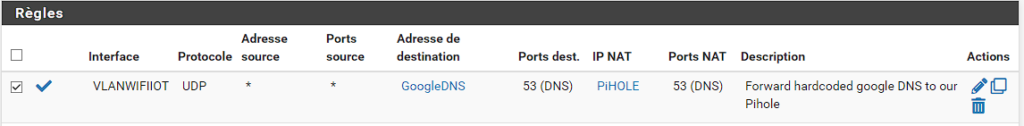

Comme solution (également évoquée ici), nous pouvons faire du NAT afin de rediriger les requêtes vers le Pi-hole.

Sans cela, il continuera à envoyer ses requêtes vers le DNS de Google, ce que je préfère éviter.

J’ai également essayé de bloquer explicitement ces accès DNS dans le firewall, et il n’a pas fallback sur mon Pi-hole. De plus, il y avait des instabilités.

Donc cette solution du NAT fonctionne parfaitement et c’est stable.

Conclusion

Il est toujours intéressant de prendre un peu de temps pour analyser ce qui passe sur le réseau IoT.

Dans le cas du Nest, il faut penser à configurer ses règles firewall plus finement (mDNS, IGMP) et rediriger les requêtes DNS si on le souhaite.